简介

.svn源码泄漏通常是由于配置错误、误操作或不当的安全设置造成的,使得Subversion版本控制系统(SVN)中的.svn目录(存储代码仓库的元数据和版本历史记录)暴露在公共网络或未授权的访问者之下,导致代码仓库的内容被泄漏。例如,如果开发人员在Web服务器上不小心将.svn目录暴露在公开目录中,攻击者可以直接通过URL访问.svn目录,获取其中的内容。

Subversion是一种集中式版本控制系统,类似于Git。与Git中的.git目录不同,Subversion使用.svn目录来存储仓库的元数据和版本历史记录。该目录包含了项目的完整历史记录、分支、标签、配置信息等。如果.svn目录泄漏,攻击者可以通过访问这些信息,获取敏感的代码和项目细节,可能包括源代码、数据库凭证、API密钥、配置文件等敏感信息。这对于组织和开发者来说是一个严重的安全问题,因为攻击者可以利用这些信息进行恶意活动,如代码盗窃、潜在的黑客攻击、敏感数据泄露等。

挖掘

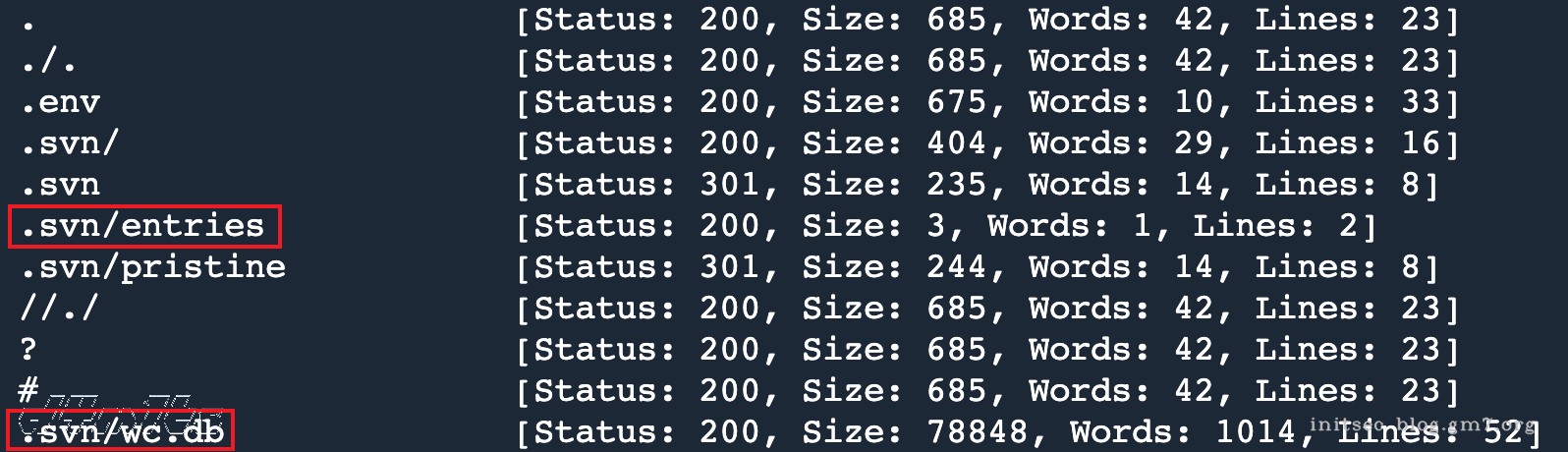

通过目录扫描,查看是否存在.svn目录,以及是否存在常见的一些文件如.svn/entries、.svn/wc.db等。

代码恢复

推荐工具:https://github.com/0xHJK/dumpall

# 使用

python3 dumpall.py -u http://blog.gm7.org/.svn

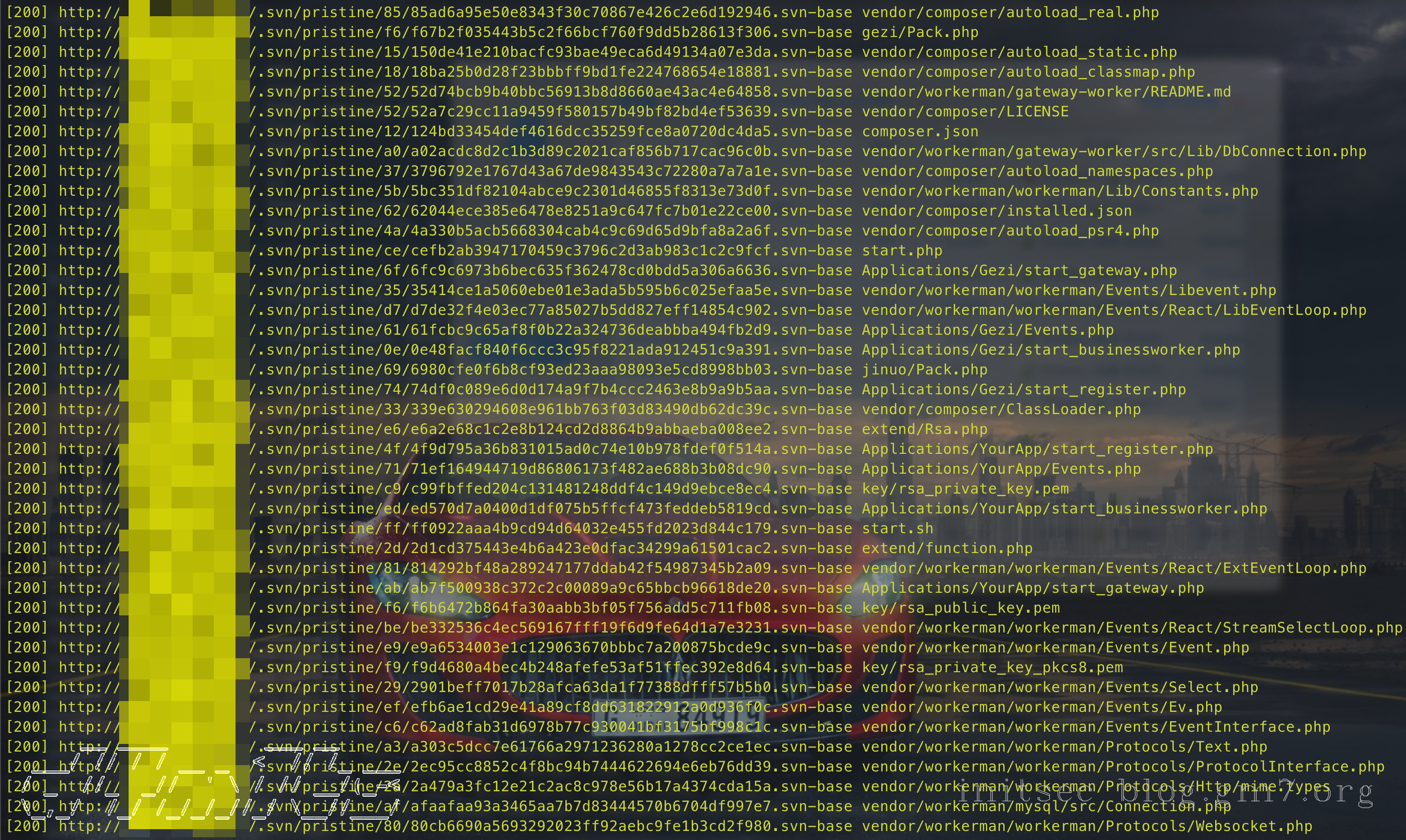

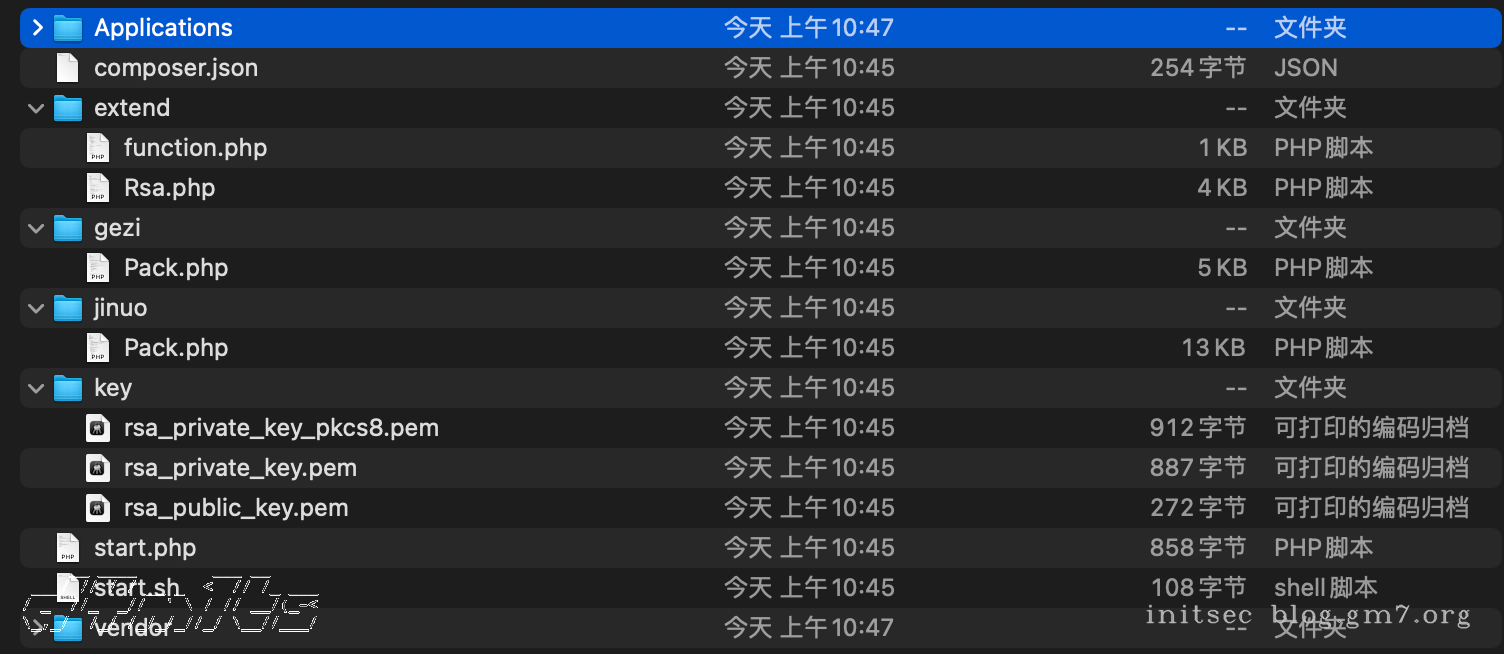

恢复结果如下: